Y en la última señal de una nueva era de reglas en torno a la marca y la publicidad para...

Los astrónomos celebraron el 34º aniversario del Telescopio Espacial Hubble tomando una imagen de la Nebulosa Pequeña Dumbbell, a 3.400...

estado AlabamaAlaskaArizonaArkansasCaliforniaColoradoConnecticutDelawareFloridaGeorgiaHawaiIdahoIllinoisIndianasíKansasKentuckyLuisianaOMSMarylandMassachusettsMichiganMinnesotaMisisipíMisuriMontanaNebraskaNevadaNuevo HampshireNew JerseyNuevo MexicoNueva YorkCarolina del NorteDakota del NorteOhioOklahomaOregónPensilvaniaRhode IslandCarolina del SurDakota del SurTennesseTexasUtahVermontVirginiaWashingtonWashington DCVirginia del OesteWisconsinWyomingPuerto RicoIslas Vírgenes...

Qualcomm Snapdragon de Qualcomm Según se informa, Microsoft está planeando que la versión Arm de su próxima tableta Surface sea...

Reuters Publicado el jueves 25 de abril de 2024 a las 6:04 a. m. EST Última...

Las complejidades de la humanidad nunca dejan de sorprenderme. "En todo caso, eres poético y tu cursiva parece como si...

Un vodka elaborado en Terranova ha sido seleccionado como uno de los mejores vodkas del mundo por los jueces de...

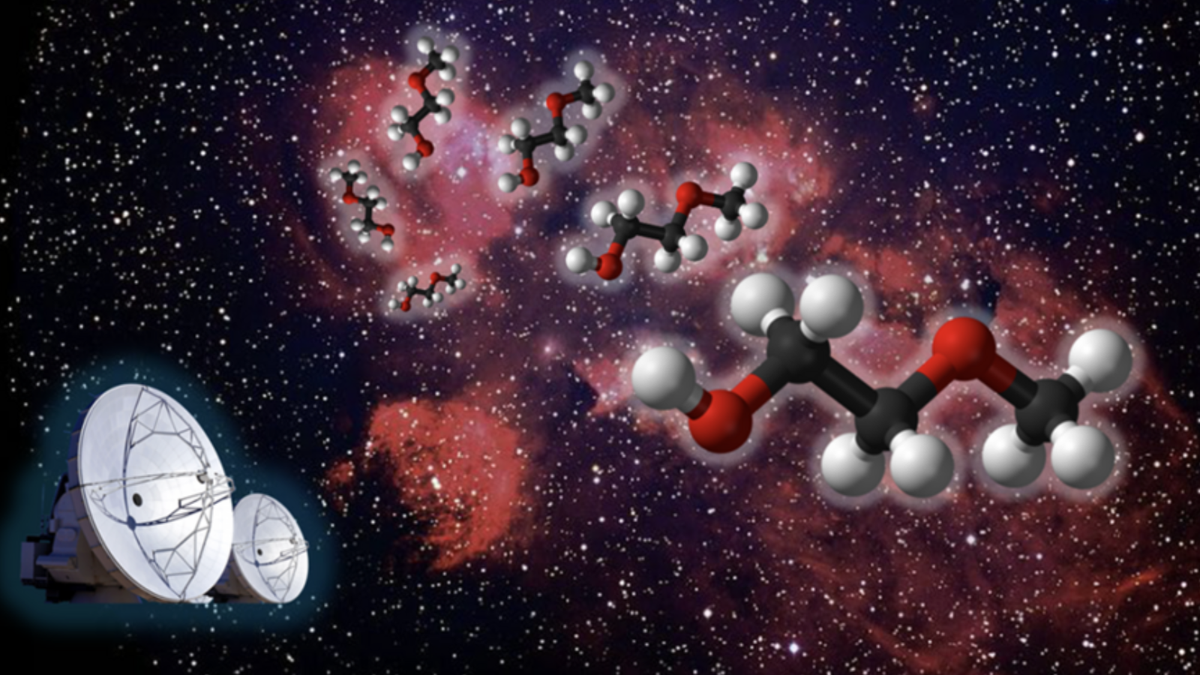

Los científicos han descubierto una partícula espacial hasta ahora desconocida mientras examinaban una región relativamente cercana al nacimiento de estrellas...

Usain Bolt, el mejor velocista de todos los tiempos, encabezará las leyendas del deporte que asistirán a los Laureus World...

fénix - Once republicanos que presentaron un documento al Congreso declarando falsamente que Donald Trump derrotó a Joe Biden en...